O Centro de Operações de Emergência (EOC) é um local centralizado para resposta a emergências e recuperação operacional quando ocorrem incidentes. Ele incorpora grandes sistemas de video wall e outras infraestruturas de tecnologia da informação e comunicação, que são cruciais para a colaboração entre departamentos locais e locais remotos. A RKMEGA fornece aos operadores soluções de controle de vídeo wall e de teclado, vídeo e mouse (KVM) para facilitar o comando e a resolução de qualquer incidente.

1、Interconexão e interoperabilidade entre plataformas.

Com essa solução AV sobre IP, os recursos podem ser compartilhados entre várias áreas isoladas e várias plataformas (Windows, Android, Linux, Mac) com baixa largura de banda, e os operadores de diferentes departamentos e locais podem acessar qualquer informação dinâmica.

2、Interconexão e interoperabilidade do gerenciamento de grupos em várias telas.

Interface visual do usuário, o que você vê é o que você obtém. Com o gerenciamento de grupos em várias telas, pode haver despacho unificado ou despacho independente. Os operadores podem localizar rapidamente a fonte por meio de ID, visualização de conteúdo, diagrama de árvore de grupo ou pesquisa de ID, e arrastá-la e soltá-la na parede de vídeo em caso de incidentes.

3、Roaming e troca de mouse e teclado

Os usuários podem controlar vários hosts de destino nas telas com apenas um conjunto de mouse e teclado, maximizando a eficiência do trabalho.

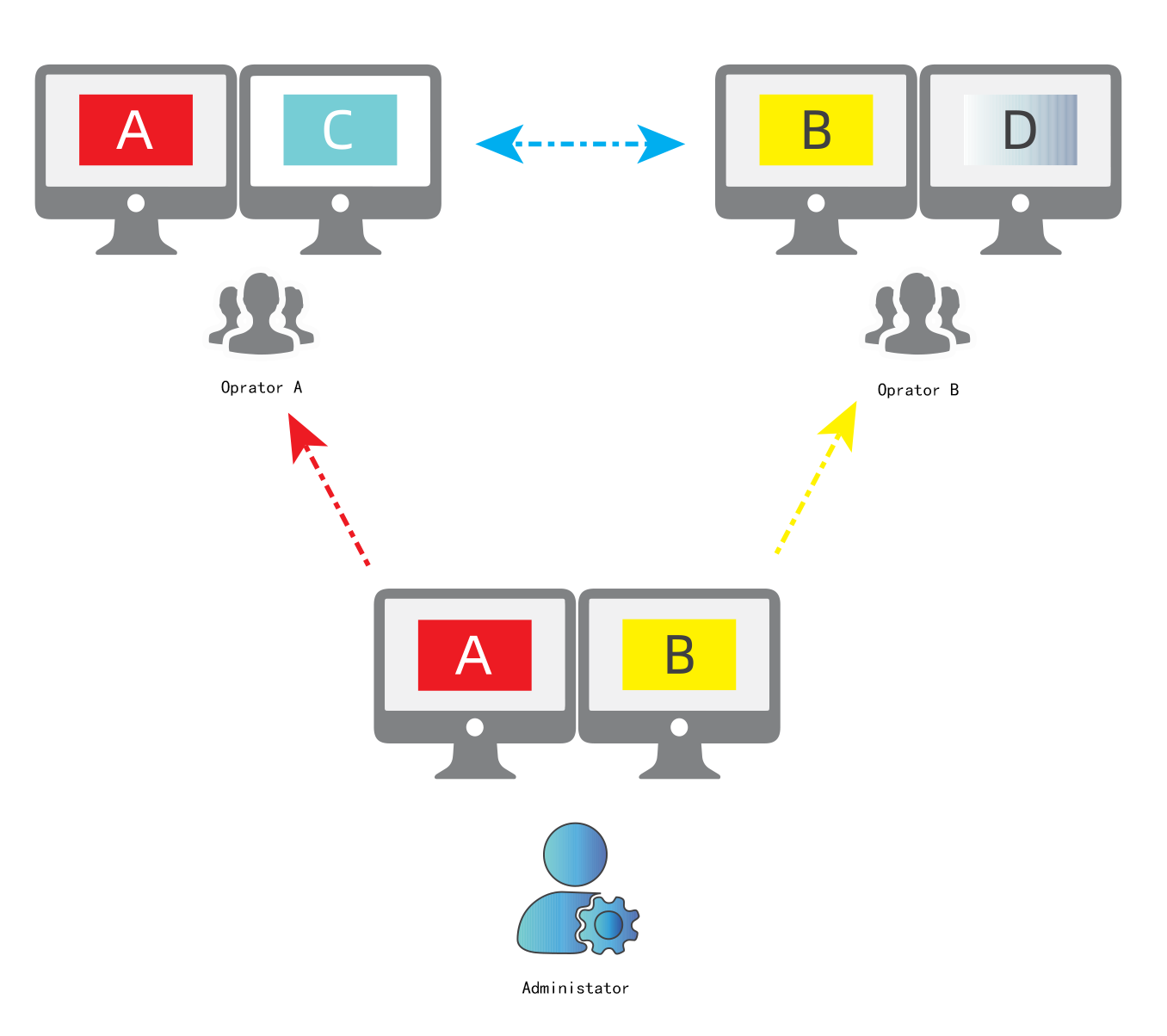

4、Colaboração intuitiva por PUSH

Os operadores podem compartilhar o conteúdo monitorado com a parede de vídeo ou com os colegas por meio de PUSH no OSD flutuante, realizar chamadas de vídeo em grupo para discussões oportunas e também permitir que várias pessoas realizem operações colaborativas em um computador de controle.

5 、 impulso de sinal

Os usuários podem enviar os sinais da tela atual para qualquer janela da tela grande para exibição.

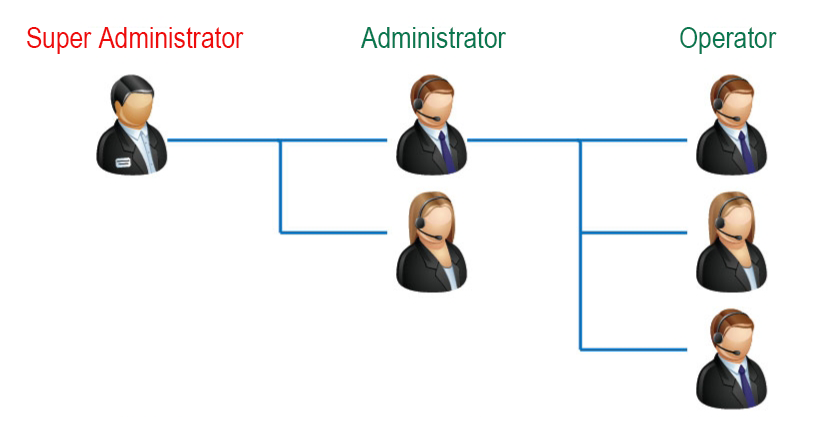

6、Gerenciamento de permissões

Ele suporta a adição de usuários de vários níveis e a alocação de permissões refinadas, incluindo permissões de acesso, permissões de operação e assim por diante, para garantir a segurança dos dados.